揭秘勒索病毒“想哭”背后的地下市场, 诱惑力max

2017-05-16 17:25

这个周一,“开电脑”变成了最惊心动魄的事儿,大家生怕“中彩”染上“想哭”(WannaCry)病毒。截至15日早晨,这一比特币勒索病毒已蔓延至全球150个国家,全球遭感染的个人终端超过100万。被感染的电脑的文件将被加密,用户只有交纳比特币作为赎金才能将文件解密。其实,像“想哭”这样的勒索病毒还有很多,其背后有着鲜为人知的地下交易市场。

揭秘!勒索病毒背后的商业链

据《卫报》报道,2016年勒索病毒的传染率高达500%,平均每月攻击超过3万个网络设备,一年的不法获利高达10亿美元。今年,勒索病毒犯罪愈演愈烈,背后是谁在操控?

安全服务商Trend Micro称,勒索病毒已经衍生出了网络犯罪的专属商业链条,有技术能力的黑客团伙DIY不同类别的勒索病毒,他们在地下市场将其贩卖给想要从事网络犯罪的“用户”,这就是现在盛行的“勒索病毒服务(Ransomware as a Service 简称:RaaS)”。

之所以勒索病毒泛滥,原因之一是勒索病毒服务的交易价格非常低,唾手可得。在地下市场内,50美元之内就能得到此类病毒的永久授权。如果你只想“玩一把”,甚至有病毒短期租赁服务。随着这一非法犯罪的获利金额越来越多,更多黑客和病毒制作者投身这一市场,想要分一杯羹,勒索病毒服务的竞争愈发激烈,导致交易价格持续走低。而且犯罪分子一旦建立好病毒攻击的基础构架,增加攻击对象不会增加投入成本。

勒索病毒如此猖獗的另一个原因是,购入这一病毒服务之后,发动和操控攻击不需要任何计算机和网络技术。即使是没有任何网络犯罪经验的“菜鸟”,只要向病毒制作者提出自己的需求,在网络平台选中攻击对象,直接启动这一病毒攻击即可,接下来就等着把“中招”用户上缴的赎金——比特币兑现。

选中比特币作为赎金的理由也很明显。首先,比特币的匿名性极强,其拥有者的身份只以一串加密代码显示,流转的地址也不会暴露交易者身份,这给监管者的跟踪和阻截都造成了很大的难度。其次,近期比特币的价格暴涨,今年4月一枚比特币可兑换人民币超过7000元,而5月更是突破了1万元大关。

这场网络灾难还在持续,我们普通用户能做的就是,警惕可疑链接和信件,安装安全补丁。如果中毒,上缴赎金也不一定能挽回你的重要资料。因为目前已有多名中毒用户反应,他们在“中招”比特币勒索病毒后汇款了300美元等额的比特币,但是资料并未恢复。

要为“想哭”背锅的,不只有微软

面对这场前所未有的最大规模全球网络攻击,微软公司总裁、首席法务官布拉德•史密斯(Brad Smith)在14日发布一篇博客,指出所有人都应当为此次攻击事件担责——包括微软、政府部门和用户自身。

要知道,这次的“想哭”勒索病毒正是黑客利用了美国国家安全局(NSA)泄露的网络武器“永恒之蓝”而制造的。据CNN今年4月15日报道,当月14日,一个名为“影子中间人”(Shadow Brokers)的黑客组织攻入NSA网络,公开了NSA所使用的部分网络武器,包括可以远程攻破全球约70%的Windows系统电脑的漏洞利用工具。当时的报道分析称,这批网络武器可能会被用于攻击全球银行系统。当然,现在我们知道,这一风险引发的潜在后果已经蔓延至每一台个人用户电脑。

史密斯指出,由于此次黑客所利用的Windows系统漏洞的暴露是源于此前NSA网络武器库被盗,而NSA在发现存在于系统软件的漏洞后并没有及时向微软报告,却致力于建造武器开发漏洞,以达到其自身对相关对象的监测需求,因此NSA所代表的政府部门理应为这样的网络攻击事件担责。

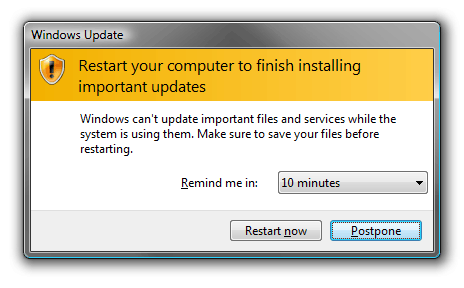

据了解,NSA曾在3个月前向微软警告了这一漏洞风险,随后微软在今年3月发布了对这一安全漏洞的更新补丁,推送给所有开启自动更新的用户。但很显然,这一补救措施并未取得多大成效,在这场来势汹涌的勒索病毒狂潮里,大多数Windows系统的电脑显得不堪一击。

史密斯认为,目前的法律不要求政府必须通告相关公司其所面临的系统漏洞风险,这是不可取的,他呼吁推出新的法律,规定政府“向各家公司报告监测到的缺陷,而不是去贮存、贩卖以及开发利用这些漏洞。”

史密斯在博客中写道,“全世界的政府部门都应将这次的网络攻击看作一个警示——他们对于网络安全武器泄漏的态度应当和现实世界里武器泄漏一样审慎,但需要采取全新的有效措施应对。政府应当考虑到贮存这些系统漏洞并对之进行开发利用对普通民众可能带来的损害。”

另一方面,史密斯也没有推卸掉微软公司自身在这场网络攻击中所应承担的责任,他声称微软在处理这一问题上要承担“首要责任”。为了在最大可能范围内阻击“想哭”勒索软件,微软紧急发布了早在2014年就停止主流支持服务的Windows XP系统补丁,另外还包括Windows 8、Windows Server 2003的安全补丁更新,同时还升级了Windows Defender以预防勒索软件的进一步传播。

此外,史密斯也将这场勒索软件得以衍生的“锅”丢给了那些没有及时安装系统更新的个人和公司用户们,因为一些公司和机构出于内部软件协作性的需求而迟迟不愿更新系统。“随着网络黑客的技术越来越成熟,除非用户及时更新系统,否则是没有办法抵御这种攻击的。这就好比你要解决当下的问题,手里却拿着过去过时的工具。”

iWeekly+病毒也可以很 “友好”

“想哭”病毒这些天搞得人心惶惶,上个网也是提心吊胆。其实,电脑病毒并不都是恶意破坏性的,也有特例。

病毒Welchia是历史上少有的“友好”病毒,它能帮助系统清除高危蠕虫病毒Lovesan。Welchia通过模仿恶意程序,利用合法软件中的易受攻击点入侵计算机,然后查看蠕虫病毒是否存在于处理器的储存器之中:如果存在,它将阻止其运行,并删除磁盘中所有的恶意文件。更贴心的是,Welchia病毒会检查你是否及时更新系统,如果没有,它会从系统厂商的网站上启动下载。在完成全部程序之后,Welchia最终以自我毁灭的方式谢幕。

来源:iWeekly周末画报

相关推荐

阻止WannaCry勒索病毒的英雄服罪 承认开发恶意病毒阻止WannaCry勒索病毒的英雄服罪 承认开发恶意病毒

大爆发18个月后 WannaCry病毒还出现在被感染电脑上

美国认定朝鲜是WannaCry攻击的幕后推手

谁发动了WannaCry网络攻击?美国把屎盆子扣在朝鲜头上

WannaCry病毒阴魂不散:本田一家工厂受影响停产一天

WannaCry病毒是纸老虎,炒作多于技术含量

微软总裁怒怼美国国家安全局!勒索软件竟然是偷出来的!

关于勒索病毒WannaCry的9个真相:小白如何防御?

<返回首页

Copyright CmsTop.com

2026年04月15日 15:52:38